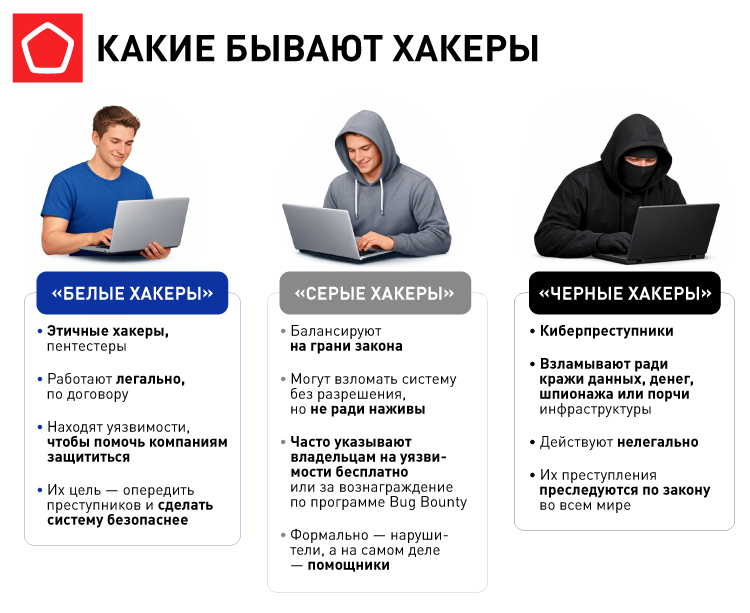

Какие бывают хакеры

Традиционно хакеров делят на три категории по цвету: «белый», «серый» и «черный». В основе лежит моральный компас и мотивация — это, пожалуй, то немногое, что отличает киберпреступника от сотрудника службы безопасности.

Чем вооружены хакеры

Инструментарий «черных» и «белых» хакеров на 90% идентичен. Сканеры портов, к примеру Nmap, использует и специалист по тестированию на проникновение (пентестер) для инвентаризации сети, и злоумышленник для поиска входа.

Фреймворки для эксплуатации, например Metasploit, инструменты в операционной системе Kali Linux — все это основной набор пентестера, но точно такие же инструменты применяют и хакерские группировки.

Инструменты для туннелирования (процесс "упаковки" сетевого протокола), такие как Chisel, ngrok, позволяют скрыть трафик. Еще недавно это было уделом только продвинутых атакующих, но сейчас стало массовым сценарием.

Основа любой кибератаки — пентест (процесс тестирования на проникновение). По сути, это легальная имитация. Для простоты понимания можно сказать, что это «краш-тест» автомобиля, только для IT-инфраструктуры.

Как устроено тестирование на проникновение

Форматы тестирования («белый», «серый», «черный») часто путают с этапами или видами уязвимостей, но это не так. Black Box, White Box и Grey Box — это не типы атак, а условия проведения пентеста, которые определяют, сколько информации дали специалисту перед стартом:

■ Black Box: специалист ничего не знает о системе (имитация атаки внешнего хакера).

■ White Box: у специалиста есть полная документация и доступ к коду.

■ Grey Box: комбинированный подход.

Сам процесс состоит из нескольких этапов. Планирование и разведка (Reconnaissance) — по сути, сбор информации. Специалист ищет данные о компании, сотрудниках, IP-адресах, доменах. Это могут быть как открытые источники (OSINT), так и активное сканирование портов. Чаще всего используются автоматические сканеры уязвимостей и ручной анализ кода.

Процесс тестирования на проникновение включает несколько ключевых этапов:

- Эксплуатация (Exploitation) — попытка взлома. Используя найденную потенциальную уязвимость с первого этапа, пентестер пытается проникнуть в систему, повысить привилегии внутри сети или получить доступ к данным.

- Закрепление (Persistence) — основная задача на этом этапе понять, сможет ли атакующий вернуться в систему после того, как первоначальный вектор взлома будет закрыт. Для этого создаются скрытые бэкдоры, вносятся правки в реестр или используется внедрение вредоносного кода в легитимные процессы.

- Подготовка отчета — этот этап отличает специалиста по тестированию на проникновение от хакера. Пентестер пишет подробный документ: какие уязвимости и «дыры» найдены, как их воспроизвести, какие данные при этом становятся скомпрометированными и, самое главное, как это исправить.

На теневом рынке труда почти невозможно встретить хакеров-одиночек. Как правило, сейчас это огромные группы, которые имеют сложную структуру и специализацию на конкретных видах атак. Существует три четко выраженных типа хакерских групп. «Хактивисты» с идеологической и политической мотивацией, их цель — дестабилизация, разрушение и медийный эффект, они не всегда скрываются, часто публикуют данные в открытых базах и Telegram-каналах. APT-группы (Advanced Persistent Threat) — мотивация этих групп кибершпионаж и геополитика, целью служит скрытность и долгое присутствие, кража интеллектуальной собственности, дипломатических данных. Они могут годами находиться в сетевой инфраструктуре жертвы. И гибридные, чаще финансово-мотивированные группы — основная цель таких групп вымогательство (ransomware), кража платежных данных, в атаках используют любые методы для получения денег. Важно отметить, что эти условные границы сегодня стираются, существуют группы двойного назначения, которые сегодня крадут базы данных для перепродажи, а завтра по заданию координируют атаки на критически важную государственную инфраструктуру.

Выводы

Хакеры и специалисты информационной безопасности — по сути «сиамские близнецы» в мире высоких технологий. Они говорят на одном языке, используют одни и те же программы, читают ту же профессиональную литературу. Знание работает и на созидание, и на разрушение. И если первый ищет, как «сломать дверь», обойти защиту, чтобы украсть данные или навредить, то второй — чтобы убедиться в надежности «замка», усилить защиту и подсказать, где система слаба, а где стоит установить второй рубеж охраны.

Ключевая разница в отчетности. Специалист по проникновению заканчивает работу списком рекомендаций и исправлений. Хакер — продажей данных или доступов либо шифрованием дисков.