Что такое новогодние приложения и для чего их тестировать

В выборку попали более 20 новогодних и рождественских приложений из магазина Google Play: звонки от Деда Мороза, фоторамки, живые обои, коллажи, фейковые видеозвонки и простые мини-игры. Это сезонные приложения, то есть их активно скачивают только перед праздниками, часто не задумываясь о безопасности.

У таких приложений есть общая черта: простая, развлекательная функциональность при неожиданно широком доступе к устройству. Большинство из них малопопулярны, быстро появляются в магазинах и так же быстро исчезают — именно такие программы чаще всего остаются вне поля зрения экспертов по безопасности.

Какие доступы запрашивают новогодние приложения

На первый взгляд, все исследованные приложения «просят» безобидные разрешения, и пользователи легко на них соглашаются. Однако если детально проанализировать каждое, вырисовывается тревожная картина.

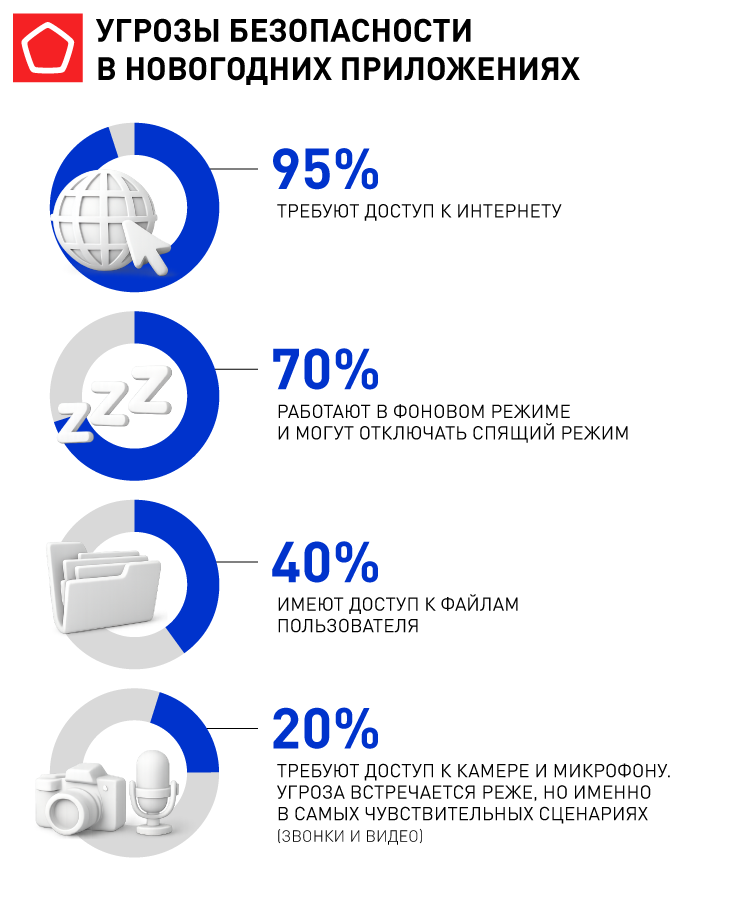

Практически во всех приложениях встречаются следующие разрешения:

- неограниченный доступ к интернету;

- запуск фоновых сервисов;

- отключение спящего режима (приложение может работать, даже когда телефон не используется);

- доступ к файлам и общему накопителю.

Для новогодних обоев, рамок и «звонков от Деда Мороза» такие разрешения, конечно, излишни.

Избыточные и сомнительные разрешения

Почти вся выборка демонстрирует один и тот же сценарий: «Праздничная забава на пару минут → доступ к интернету, файлам и фоновая активность 24/7».

Эксперты выделили группы особенно настораживающих разрешений:

- фото- и видеосъемка — у фейковых звонков и фотобудок;

- запись аудио — потенциальная возможность подслушивания;

- запуск при включении устройства — приложение включается самостоятельно, без ведома пользователя;

- изменение или удаление данных на накопителе — риск для личных файлов и фото;

- получение данных о статусе телефона — сбор технической информации об устройстве.

Приложение «Дед Мороз Звонить на Русском» запрашивает 36 разрешений, включая доступ к файлам, автозапуск и постоянную работу в фоновом режиме — и это слишком много для шуточного звонка.

Трекеры: почему «не обнаружено» — это не гарантия безопасности

Почти во всех протестированных новогодних приложениях указано, что трекеры не обнаружены. Однако следует учитывать, что базы данных для проверки (например, Exodus Privacy) обычно охватывают в основном популярные приложения, тогда как сезонные новогодние программы часто остаются вне поля зрения из-за редких установок.

Кроме того, отсутствие выявленных трекеров не гарантирует, что передача данных не осуществляется. Информация может передаваться альтернативными способами: напрямую на серверы разработчика, через незашифрованные запросы или без использования известных рекламных SDK.

В ряде приложений зафиксирована передача данных в открытом виде, например, времени на устройстве и одноразовых ключей аутентификации или ссылок на ресурсы (рамки, маски). Это прямой признак слабой защиты и риск потенциальных утечек.

Передача незашифрованных данных: тихая, но реальная угроза

Согласно результатам анализа, в сетевом трафике приложений встречаются:

- данные о времени работы приложения и длительности сессий;

- одноразовые ключи и параметры запросов, используемые для загрузки контента;

- идентификаторы сессий и служебные токены;

- ссылки на загружаемые элементы (рамки, изображения, анимации, звуки);

- технические параметры устройства (версия Android, язык, регион).

Отдельного внимания заслуживает проблема передачи данных без шифрования. В нескольких приложениях зафиксирована отправка сетевых запросов по HTTP, без защищенного HTTPS-соединения.

В ходе анализа эксперты не зафиксировали передачу паролей, СМС, контактов или банковских данных. Речь идет именно о служебной и поведенческой информации.

Даже такие данные при передаче без шифрования могут быть перехвачены в публичной сети. По отдельности они выглядят безобидно, но в совокупности позволяют связать активность с конкретным устройством, отслеживать, как и когда используется приложение, а еще вмешиваться в процесс загрузки контента. Проще говоря, это не кража данных «здесь и сейчас», а создание уязвимой точки, которой при желании можно воспользоваться.

Праздничный контекст усиливает проблему

Новогодние приложения чаще всего используются в общественных местах (в кафе, торговых центрах и аэропортах) эпизодически и без контроля сетевой безопасности.

В таких условиях незашифрованный трафик становится особенно уязвимым. Эксперты Роскачества выявили потенциальные угрозы безопасности:

- подмена загружаемого контента (рамки, изображения, видео);

- сбор поведенческой аналитики без использования известных трекеров;

- атаки типа «человек посередине» в публичных Wi-Fi сетях.

Конечно, обнаруженные проблемы не означают автоматический взлом или утечку данных. Для эксплуатации таких уязвимостей злоумышленнику нужно находиться в той же сети и целенаправленно атаковать пользователя.

Новогодние сценарии угроз

Новогоднее приложение может получить доступ к камере, микрофону и файлам вашего устройства. Вот самые частые и опасные сценарии, которые эксперты обнаружили в ходе исследования:

- новогодние приложения часто ставят детям. Доступ к микрофону, камере и файлам превращает игрушку в рискованный инструмент;

- камера + микрофон + интернет = возможность записи или передачи контента без явного уведомления;

- приложение продолжает работать после праздников, расходуя батарею и передавая данные;

- фоторамки и редакторы могут читать и изменять изображения в памяти устройства.

- передача данных «как есть» облегчает перехват в публичных Wi‑Fi сетях.

Приложения повышенного риска

Коротко о приложениях, которые Центр цифровой экспертизы Роскачества не рекомендует устанавливать:

1. Высокий риск

- «Дед Мороз Звонить на Русском» — 36 разрешений для шуточного приложения.

- Santa Videocall — камера, микрофон, файловый доступ и работа в фоновом режиме.

2. Средний риск

- «Новогодний фейк звонок и чат» — доступ к камере, аудио и настройкам звука.

- Christmas Photo Editor, Photo Frame, Photo Booth — доступ к файлам и интернету, а также передача данных.

3. Умеренный риск

- Live Wallpaper — относительно простое, но с постоянным доступом к интернету и памяти устройства.

- Decorations —простое, но с постоянным доступом к интернету и памяти устройства.

Выводы и рекомендации

Новогодние приложения — это идеальный пример того, как безобидная на вид «мишура» может скрывать реальные риски. Эти приложения простые, вызывают приятные эмоции и часто устанавливаются «на пару дней». Но доступ, который они получают к вашим личным данным, остается надолго.

Главное, что стоит запомнить: чем проще приложение, тем подозрительнее обилие разрешений. Поэтому мы настаиваем на принципе цифровой гигиены даже в праздничный период. Временное приложение не должно получать постоянный доступ к вашим контактам, геолокации или файлам. Каждое разрешение — это потенциальный риск утечки данных, и ответственность за ее контроль лежит на пользователе.

Сами по себе новогодние приложения не опасны. Угроза возникает, когда игнорируются базовые правила их использования:

- Удаляйте новогодние приложения сразу после праздников. Так на весь оставшийся год вы будете защищены от их угроз, к тому же сами приложения вам еще долго не понадобятся.

- Не устанавливайте детям приложения без предварительной проверки запрашиваемых разрешений. В целом, для детского телефона лучше настроить запрет на самостоятельную установку программ. Это позволит вам лично контролировать, какие приложения появляются на устройстве и какие доступы они получают.

- Не используйте новогодние приложения в публичных Wi‑Fi сетях. Общественные сети сами по себе представляют угрозу по причине отсутствия какой-либо безопасности, а приложения лишь приумножат угрозы потенциальных утечек. Если данные передались в незашифрованном виде, то в общественной сети к ним могут иметь доступ все участники.